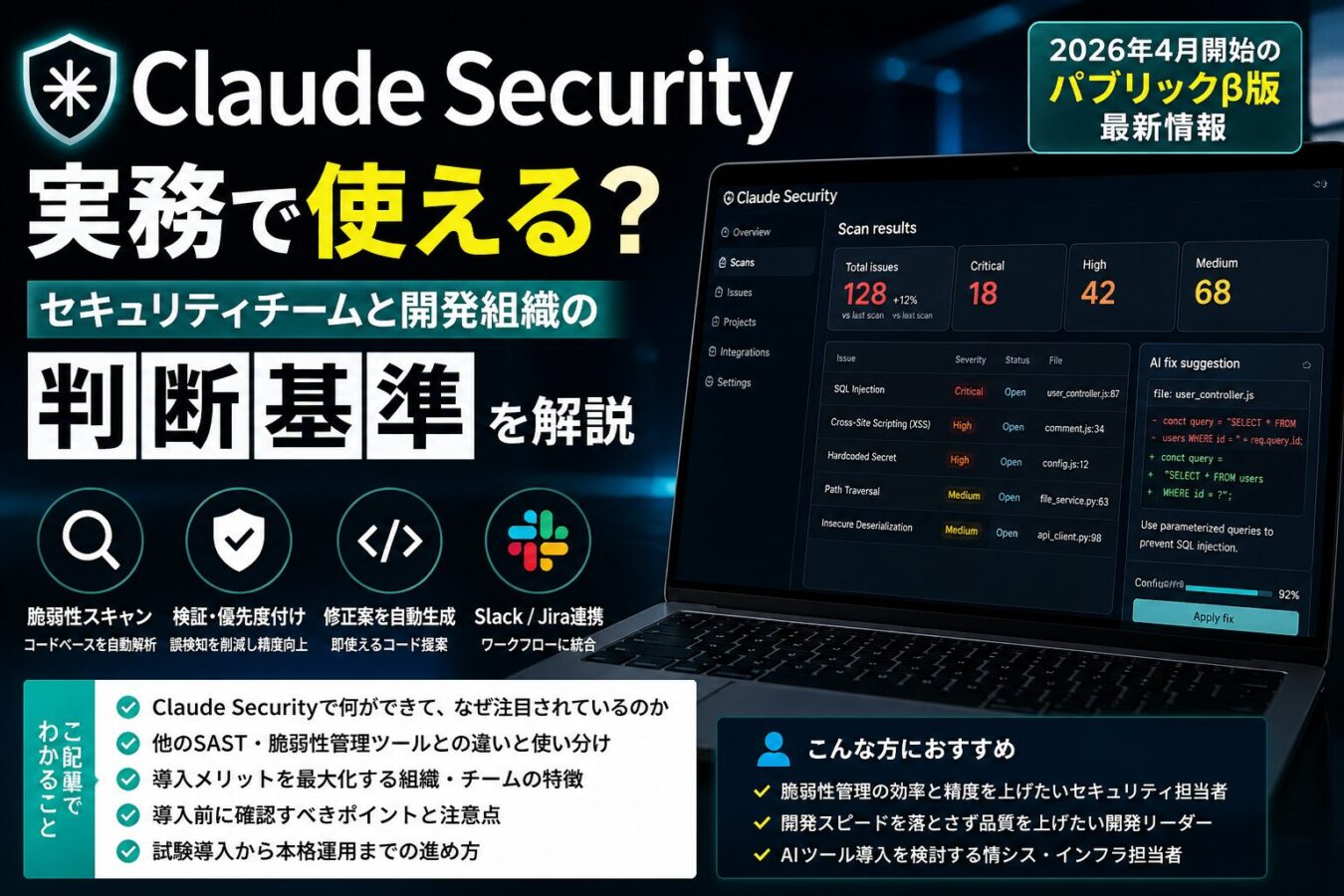

Anthropicが公開βとして提供を始めたClaude Securityは、コードベースをスキャンして脆弱性を見つけ、検出結果を検証し、修正案まで提示する企業向けのセキュリティ機能です。注目すべき点は「AIで脆弱性を探す」ことだけではありません。既存の開発・監査ワークフローにどう組み込み、セキュリティチームと開発組織の負担をどう変えるのかが実務上の焦点になります。

Claude Securityは実務で使えるのか:結論から整理

Claude Securityは、セキュリティ担当者が少ない組織や、開発スピードに脆弱性レビューが追いついていない組織にとって、試験導入を検討する価値があります。特に、複数ファイルにまたがるデータフロー、認証・認可の抜け、ビジネスロジック依存の欠陥など、単純なパターン検出だけでは拾いにくい問題を見つけたい場合に相性がよい領域です。

一方で、現時点では万能な自動修復ツールとして扱うべきではありません。Anthropicの製品ページでも、Claude Securityは検出した脆弱性に対してパッチ案を提示するものの、最終的にはチームがレビューし、承認する設計だと説明されています。つまり、導入効果を出すには「誰が結果を確認するか」「既存のチケット管理にどう流すか」「誤検知や保留判断をどう記録するか」まで含めた運用設計が必要です。

2026年5月2日時点では、Claude SecurityはClaude Enterprise向けのパブリックβです。Anthropicの発表では、Claude TeamとMax向けの提供も予定されていますが、すべてのプランで同じ条件ですぐ使えるわけではありません。導入検討では、機能そのものだけでなく、プラン、GitHub連携、利用量課金、社内権限管理、コードを外部AIサービスに接続する際のルールを確認する必要があります。

何が発表されたのか

Anthropicは2026年4月30日、Claude Securityのパブリックβを発表しました。公式発表によると、Claude SecurityはClaude Enterprise顧客向けに提供され、コードの脆弱性スキャンと修正案生成を行います。利用できる経路は、Claude Platform、Opus 4.7、またはClaudeと連携する技術・サービスパートナー経由とされています。

公式発表はClaude Security is now in public betaで確認できます。製品ページでは、Claude Securityがコードベースをスキャンし、検出結果を検証し、レビュー可能なパッチを提案する機能として説明されています。

主な機能は、リポジトリ全体または特定ディレクトリ・ブランチへのスキャン、検出結果の重要度表示、検出理由と影響箇所の説明、修正案の生成、CSVまたはMarkdownでのエクスポート、SlackやJiraなどへのWebhook連携です。導入ガイドでは、GitHub.com上のリポジトリが現在の対象であること、Claude Code on the WebやAnthropic GitHub Appの設定が必要であることも示されています。

セットアップ手順はGetting started with Claude Securityで公開されています。ここでは、Claude Enterpriseアカウント、Claude Code on the Webの有効化、Extra Usageの有効化、Anthropic GitHub Appのインストール、スキャン実行者のプレミアムシートなどが前提条件として説明されています。

なぜClaude Securityが注目されているのか

背景には、AIによって攻撃側と防御側の双方の能力が急速に高まっているという問題があります。AIは開発者の生産性を上げる一方で、脆弱なコードを大量に生成したり、既存コードの弱点を素早く見つけたりする可能性があります。Anthropicは、AI時代には防御側も同じように高度なモデルを使って、脆弱性発見と修正を高速化する必要があるという文脈でClaude Securityを位置付けています。

Anthropicは別の取り組みとして、重要ソフトウェアを守るためのProject Glasswingも発表しています。そこでは、Claude Mythos Previewがゼロデイ脆弱性の発見や悪用可能性の検証で高い能力を示したと説明されており、AIがサイバーセキュリティの現場に与える影響の大きさが強調されています。

Claude Securityは、こうした最先端モデルの能力を、より広い企業の防御業務に持ち込むための製品と見ると理解しやすいです。セキュリティ研究者だけが高度なレビューを行うのではなく、開発組織の既存ワークフローの中で、AIが発見、検証、修正案作成を支援する方向に進んでいます。

Claude Securityで何ができるようになるのか

従来のSASTやコードスキャンは、既知の脆弱性パターン、シンクとソース、ルール、データフロー解析をもとに、問題の可能性がある箇所を検出するのが一般的でした。これは現在でも重要ですが、ビジネスロジック、複数サービス間の前提、認証状態の遷移、特殊な入力条件など、コードの文脈理解が必要な問題では限界があります。

Claude Securityが新しいのは、Claudeがコードを読み、データフローや業務ロジックを推論し、問題の説明と修正案を同時に提示する点です。Anthropicの製品ページでは、Claude Securityは従来のパターンマッチング型ツールが見落としがちな複雑な脆弱性を見つけることを狙うと説明されています。

実務上の変化は、脆弱性管理の流れが「検出してチケットに積む」から「検出し、検証し、修正案を作り、担当者がレビューして反映する」へ近づくことです。もちろん自動で本番コードへ反映すべきではありませんが、修正案のたたき台があることで、開発者は問題の再現条件や修正方針を理解しやすくなります。

具体的には、リリース前の重点レビュー、長期間放置されているセキュリティ負債の棚卸し、モノレポ内の特定ディレクトリの集中スキャン、外部監査前の事前確認、重大修正後の再スキャンなどに使いやすいでしょう。特に、セキュリティチームがすべてのPRを詳細にレビューできない組織では、AIによる一次調査が現実的な補助線になります。

既存競合との比較

Claude Securityを評価する際は、単純に「SASTの代替」と見るより、既存のSAST、コードスキャン、脆弱性管理、AIコード修正ツールの間に入る存在として比較するのが自然です。ここでは、GitHub CodeQL、Semgrep、Snyk Code、SonarQube系ツールと比べます。

| 比較対象 | 強み | Claude Securityとの違い | 向いているケース |

|---|---|---|---|

| GitHub CodeQL | クエリとデータフロー解析による検出。GitHubのコードスキャンに統合しやすい。 | CodeQLはルールやクエリを軸にした強力な解析基盤。Claude Securityは検出結果の文脈説明や修正案生成を重視する。 | GitHub中心の開発で、CI/CD上の継続的なセキュリティチェックを整備したい組織。 |

| Semgrep | 高速な静的解析、カスタムルール、CI/CD統合、AI支援の検出や優先度付け。 | Semgrepはポリシー化しやすく、開発フローに組み込みやすい。Claude Securityは複雑な文脈理解と修正案の提示に重点がある。 | 自社ルールを明文化し、PR段階で継続的にガードレールを敷きたい組織。 |

| Snyk Code | 開発者向けSAST、IDEやGitHub連携、依存関係・コンテナなど周辺領域との統合。 | Snykは開発者体験と広いセキュリティ管理が強み。Claude SecurityはClaude上での深いコード読解とパッチ案に焦点がある。 | アプリ、OSS依存関係、コンテナ、IaCなどをまとめて管理したい組織。 |

| SonarQube / SonarQube Cloud | コード品質、バグ、脆弱性、セキュリティホットスポットを継続的に管理。 | SonarQubeは品質ゲートや開発標準化に強い。Claude Securityはセキュリティ上の深掘り調査と修正案生成に寄る。 | 品質管理とセキュリティチェックを同じ基盤で運用したい組織。 |

価格面では、Claude Securityはβ段階であり、導入ガイドではExtra Usageを有効化し、スキャンのサイズや回数に応じてコストが変わる消費課金であることが説明されています。固定の月額比較だけでは判断しにくいため、実際のリポジトリ規模、スキャン頻度、Extendedスキャンを使う頻度、社内レビュー工数の削減効果まで含めて見る必要があります。

性能面では、Claude Securityは高信頼の検出結果を重視し、多段階の検証パイプラインで誤検知を減らすと説明されています。ただし、実際の精度はコードベース、言語、フレームワーク、テストデータ、権限設計、スキャン範囲によって変わります。既存ツールを置き換えるより、まずは重要リポジトリで既存SASTと並行運用し、検出差分とレビュー負荷を測るのが現実的です。

用途面では、CodeQLやSemgrepは継続的なルール運用、SnykやSonarQubeは開発者ワークフローや品質管理との統合で強みがあります。Claude Securityは、単純なルール検出だけでは不十分な調査、修正案のたたき台作成、セキュリティチームと開発者の橋渡しで価値を出しやすいと考えられます。

懸念点・導入時の注意点

第一の注意点は、Claude Securityがβ機能であることです。機能、対応範囲、料金、管理機能、対応プランは今後変わる可能性があります。2026年5月2日時点の公式ガイドでは、現在の対象はGitHub.com上のリポジトリとされています。GitHub Enterprise Server、GitLab、Bitbucket、社内Gitなどを中心に使っている組織は、対応状況を確認する必要があります。

第二に、AIの検出結果は人間の確認を前提にすべきです。Anthropic自身も、Claudeは誤る可能性があるため、特に重要システムでは提案パッチを必ずレビューすべきだと説明しています。修正案がコンパイルを通るか、既存仕様を壊さないか、セキュリティ以外の副作用がないかは、テストとコードレビューで確認しなければなりません。

第三に、コスト管理です。導入ガイドでは、Claude Securityは消費課金であり、スキャンのサイズと回数に応じてコストが増えると説明されています。モノレポ全体を毎日Extendedスキャンするような運用は、コストと結果レビューの両面で破綻しやすいでしょう。まずは重要なサービス、外部公開API、認証・決済・個人情報を扱う領域に絞るのが現実的です。

第四に、権限管理と監査ログです。Claude Securityでは、管理者がRBACでスキャン実行権限を制御できると説明されています。誰でも重要リポジトリをスキャンできる状態にすると、機密コードの取り扱いや監査証跡の面で問題が出る可能性があります。社内の情報管理規程、AI利用ポリシー、委託先コードの扱いも合わせて確認してください。

第五に、Claude CodeやAIエージェント全般に共通するプロンプトインジェクション対策です。Claude Codeの公式セキュリティドキュメントでは、読み取り専用を基本とした権限設計、コマンド実行前の許可、サンドボックス、ネットワークアクセスの承認、危険なコマンドのブロックなどが説明されています。詳しくはClaude Code Securityを確認できます。

導入メリットを得やすい人・組織

Claude Securityのメリットを得やすいのは、セキュリティレビューの需要に対して、専門人材やレビュー時間が足りていない組織です。たとえば、複数のプロダクトを少人数のセキュリティチームで見ている企業、AIコーディング支援で開発速度が上がった一方でレビュー体制が追いついていない企業、監査前に重大リポジトリを重点確認したい企業が該当します。

また、認証、認可、決済、個人情報、権限委譲、Webhook、ファイルアップロードなど、単純な静的解析だけでは判断しにくい業務ロジックを多く含むシステムにも向いています。Claude Securityが文脈を読み、影響範囲や修正案を提示できるなら、セキュリティ担当者と開発者の会話を始める材料になります。

逆に、現時点で向いていないのは、GitHub.comを使っていない組織、Claude Enterpriseを導入できない組織、AIサービスへのコード接続が社内ルールで認められていない組織です。また、スキャン結果を見ても担当者を割り当てられない、修正をリリースするプロセスがない、チケットが積み上がるだけの組織では、導入しても効果が限定されます。

個人開発や小規模チームでは、まずGitHub CodeQL、Dependabot、Semgrep Community Edition、Snykの無料枠、SonarQube Community Buildなどの基本的なチェックを整える方が先かもしれません。Claude Securityは、より大きなコードベースと組織的な脆弱性管理を持つ企業で価値を出しやすいツールです。

実務導入を判断する際のポイント

まず確認したい前提条件

導入前に、Claude Enterpriseの契約有無、Claude Code on the Webの利用可否、GitHub.com上の対象リポジトリ、Anthropic GitHub Appの権限範囲、Extra Usageと予算上限、スキャン実行者のシート、RBAC設計を確認してください。ここが揃わない場合、機能比較以前に試験導入が進みません。

精度と誤検知は既存ツールとの差分で測る

Claude Security単体の検出件数だけを見ても判断しにくいです。既存のCodeQL、Semgrep、Snyk、SonarQubeなどと同じ対象をスキャンし、Claude Securityだけが見つけた問題、既存ツールだけが見つけた問題、両方が見つけた問題を分けて評価しましょう。重要なのは件数ではなく、修正すべき実害のある発見がどれだけ含まれるかです。

コストはスキャン範囲と頻度で制御する

Claude Securityは消費課金型で、リポジトリ規模やスキャン回数によってコストが変わります。最初から全リポジトリを対象にするのではなく、外部公開サービス、権限周り、決済・個人情報処理、過去に事故や監査指摘があった領域に絞るとよいでしょう。週次スキャン、リリース前スキャン、重大変更後スキャンなど、目的別に頻度を分けることも重要です。

既存システムとの接続性を見る

SlackやJiraへのWebhook連携、CSVやMarkdownでのエクスポートは、実務導入で大きな意味があります。検出結果がClaude Security内に閉じると、開発者の作業管理から外れてしまいます。Jiraの課題種別、優先度、担当者、SLA、リリースブランチとの紐付けまで決めておくと、検出から修正までの流れが途切れにくくなります。

人間レビューを省略しない

AIが提案した修正案は、レビューを短縮する材料であって、レビューの代替ではありません。特に認証、暗号、決済、権限、データ削除、監査ログに関わる修正では、セキュリティ担当者とドメイン知識を持つ開発者の確認が必要です。テストが不足しているコードでは、Claude Securityの導入前に回帰テストや統合テストの整備も検討すべきです。

試験導入から本格導入までの進め方

試験導入では、まず1〜3個の重要リポジトリを選び、通常スキャンとExtendedスキャンの差分、検出結果の妥当性、修正案の品質、レビューにかかった時間、既存チケット運用との相性を記録します。次に、検出結果を「即修正」「次スプリント」「リスク受容」「誤検知」「仕様上問題なし」に分類し、判断基準を残します。

本格導入を急がなくてよいケースもあります。対象コードが小さい、既存SASTで十分にカバーできている、セキュリティレビューのボトルネックが検出ではなくリリース調整にある、AI利用審査が未整備、機密コードの外部接続に法務・契約上の懸念がある場合は、先に社内ルールと運用体制を整えた方がよいでしょう。

よくある質問

Claude SecurityはClaude Codeと何が違いますか?

Claude Codeは、開発者がコードを書き、編集し、テストし、デバッグするためのAIコーディング支援ツールです。一方のClaude Securityは、コードベースを脆弱性の観点でスキャンし、検出結果を検証し、修正案を提示するセキュリティ向け機能です。実際には、Claude Securityの修正作業でClaude Code on the Webを使う場面があるため、完全に別物というより、セキュリティレビュー用途に特化した入口と考えると分かりやすいです。

Claude Securityは既存のSASTを置き換えますか?

すぐに置き換える前提で導入するのはおすすめしません。CodeQL、Semgrep、Snyk、SonarQubeのような既存ツールは、CI/CDへの組み込み、ルール運用、品質ゲート、継続監視で強みがあります。Claude Securityは、複雑な文脈理解、検出結果の説明、パッチ案生成で補完的に使うのが現実的です。まずは並行運用し、検出差分とレビュー負荷を比較するのがよいでしょう。

Claude Securityはどのリポジトリでも使えますか?

2026年5月2日時点の公式導入ガイドでは、Claude Securityは現在GitHub.com上のリポジトリを対象としています。また、Claude Enterprise、Claude Code on the Web、Anthropic GitHub App、Extra Usage、利用者のプレミアムシートなどが前提条件として示されています。GitLab、Bitbucket、GitHub Enterprise Server、社内Gitを使う組織は、対応状況を個別に確認する必要があります。

AIが提案したパッチはそのまま適用してよいですか?

そのまま適用するのは避けるべきです。Claude Securityは修正案を提示しますが、Anthropicも重要システムでは必ず人間がレビューする必要があると説明しています。修正案が脆弱性を本当に解消しているか、既存仕様を壊していないか、別のリスクを生んでいないかを確認する必要があります。自動マージではなく、コードレビュー、テスト、段階的リリースと組み合わせるべきです。

Claude Securityのコストはどう考えればよいですか?

公式導入ガイドでは、Claude SecurityはExtra Usageを有効化し、消費課金で利用する仕組みだと説明されています。コストはスキャン対象の大きさやスキャン回数に応じて変わります。導入初期は、全リポジトリを対象にするのではなく、重要度の高いサービスや外部公開APIに限定し、予算上限を設定して効果を測るのが安全です。

セキュリティ担当者が少ない組織でも使えますか?

むしろ、担当者が少ない組織ほど検討価値があります。ただし、検出結果を確認する責任者、修正担当者、Jiraなどへの起票ルール、リスク受容の判断基準がないと、結果が積み上がるだけになります。Claude Securityは人手不足を補う道具にはなりますが、脆弱性管理の責任そのものを肩代わりするわけではありません。

導入前に最初に試すべきことは何ですか?

まず、重要度が高く、コード量が大きすぎないリポジトリを1つ選び、既存SASTと並行してスキャンするのがおすすめです。Claude Securityだけが見つけた問題、既存ツールだけが見つけた問題、実際に修正すべき問題、誤検知、修正案の品質を分類します。ここで、検出精度だけでなく、レビュー時間と修正までのリードタイムが短くなるかを測ると判断しやすくなります。

まとめ

Claude Securityは、AI時代の脆弱性管理を「検出」だけでなく「検証」「修正案」「ワークフロー連携」まで拡張しようとする企業向けツールです。既存SASTを完全に置き換えるものではなく、複雑な文脈を読むAIレビュー担当として、セキュリティチームと開発組織の間に入る存在と捉えるのが現実的です。

導入メリットを得やすいのは、重要なコードベースを持ち、開発速度にセキュリティレビューが追いついていない組織です。逆に、GitHub.com以外を中心に使う組織、AI利用ルールが未整備な組織、検出後の運用責任者が決まっていない組織では、先に体制づくりが必要です。

今後見るべきポイントは、対応リポジトリの拡大、料金体系の明確化、既存セキュリティツールとの連携、誤検知率、修正案の品質、監査証跡の扱いです。Claude Securityは注目度の高い新機能ですが、導入判断では「すごいAIか」ではなく、「自社の脆弱性管理プロセスを実際に短く、正確にできるか」で評価するのがよいでしょう。

参考ソース

- Anthropic:Claude Security is now in public beta

- Anthropic:Claude Security 製品ページ

- Anthropic:Getting started with Claude Security

- Claude Code Docs:Security

- Claude Code Docs:Sandboxing

- Anthropic:Project Glasswing

- GitHub Docs:About code scanning with CodeQL

- Semgrep Docs:Introduction to Semgrep

- Snyk:Snyk Code

- SonarSource:SAST Tool

コメント